Integridade digital se refere à garantia de que os dados digitais não foram alterados, corrompidos ou manipulados a partir de um determinado momento no tempo.

Isso significa que a informação permanece íntegra, ou seja, exatamente igual ao seu estado original e qualquer modificação, mesmo que mínima, pode ser detectada.

A integridade digital é obtida através de funções hash e existem vários softwares que implementam funções hash: sha256sum, b3sum, fsum, etc. Independente do que for usado, é fundamental que se registre qual foi o algoritmo usado no processo, para permitir a correta verificação da integridade dos dados.

O auditor foi desenvolvido com foco em integridade digital, implementando uma inovação no cálculo dos hashes, ao mesmo tempo que traz funcionalidades úteis e não encontradas nos softwares existentes mais populares.

Instalando o auditor

O auditor está disponível em: https://thash.org/auditor Ele deve ser descompactado para uma pasta local e, para que ele esteja disponível de maneira fácil a partir de qualquer lugar do prompt, ele precisa ser copiado para dentro de uma pasta inclusa no PATH do sistema operacional, que normalmente são:

-

No windows:

%localappdata%\Microsoft\WindowsApps: (Você pode colar esse atalho diretamente no windows explorer que será direcionado pra lá!),C:\Windows\System32 -

No linux:

/usr/local/bin/usr/bin,/bin,/usr/sbin

auditor --helpCaso você não tenha permissão para copiar para alguma pasta do PATH, é possível usá-lo diretamente da pasta onde foi descompactado. Exemplo: Se descompactado para a pasta

C:\temp, digite:C:\temp\auditor.exe --help

O auditor implementa dois subcomandos, usados nessa ordem:

-

auditor hash pasta: Gera os arquivos de auditoria condo os dados de integridade dos arquivos existentes em 'pasta'; -

auditor check pasta: Utiliza as informações dos arquivos de auditoria para verificar se os arquivos existentes em 'pasta' encontram-se integros.

O uso está detalhado a seguir.

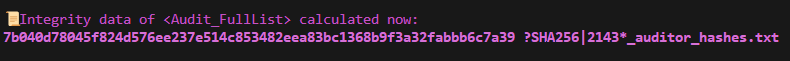

Obs. Os dados de integridade também estão salvos no arquivo

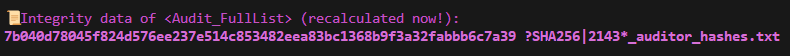

Obs. Os dados de integridade também estão salvos no arquivo  Os dados de integrigades recalculados devem

necessariamente coincidir com aqueles já registrados no documento elaborado no item A.3 que foi fisicamente impresso. Se por acaso foi

usado documento com assinatura digital, a assinatura dever ser devidamente verificada.

Os dados de integrigades recalculados devem

necessariamente coincidir com aqueles já registrados no documento elaborado no item A.3 que foi fisicamente impresso. Se por acaso foi

usado documento com assinatura digital, a assinatura dever ser devidamente verificada.